在2019年1月1日至2019年5月1日期间,攻击者进行了数千次恶意电子邮件活动,其中大部分针对加拿大组织。虽然对北美地区的威胁的讨论通常只关注美国,但在这段时间内,大部分恶意电子邮件活动要么专门针对加拿大组织,要么针对加拿大国民。

在这些活动中,Proofpoint的研究人员发现了攻击几家著名加拿大公司和机构的活动,其中包括主要的航运和物流组织、国家银行和大型政府机构。加拿大受影响最严重的行业包括金融服务、能源/公用事业、制造业、医疗保健和技术行业。

在这些活动中,Proofpoint的研究人员发现了攻击几家著名加拿大公司和机构的活动,其中包括主要的航运和物流组织、国家银行和大型政府机构。加拿大受影响最严重的行业包括金融服务、能源/公用事业、制造业、医疗保健和技术行业。

除了专门针对加拿大国内组织的活动外,研究人员还观察到了攻击加拿大跨国组织的活动。这些活动通常由具有经济动机的网络犯罪分子发起,但也有由国家赞助的攻击者(APT组织)发起的。总体而言,分发给加拿大客户的大多数恶意软件最直接地影响银行和金融服务。

以下是针对加拿大进行攻击的恶意软件Top 8。

1Emotet

Emotet是一种通用恶意软件,它从2014年首次发现的著名银行木马“Cridex”发展而来。最初的攻击目标是西欧银行,但现在它已经发展成为一个强大的全球僵尸网络,有几个不同的模块,每个模块都有不同的功能,包括分发垃圾邮件、记录电子邮件、窃取信息、银行欺诈、下载和发起DDoS攻击等。

2019年的Emotet活动主要针对制造业和医疗保健行业,从2019年1月中旬开始,TA542分发了数以百万计的英语和德语的Emotet-laden电子邮件。

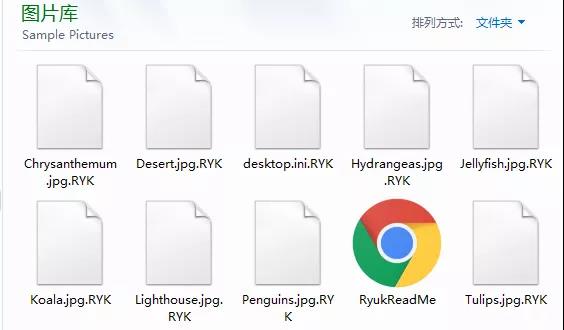

带有宏的Word文档,一旦启用,就安装Emotet

带有宏的Word文档,一旦启用,就安装Emotet

邮件与附加的恶意Microsoft Word文档一起发送。启用带有宏的Word文档就会安装Emotet恶意软件。在这段时间,TA542还伪装成亚马逊的发票,其中包含恶意Word文档的链接。

2Ursnif

Ursnif是一种特洛伊木马程序,可用于通过Web注入、代理和VNC(远程访问软件)连接窃取银行网站用户的数据。它可以窃取存储密码等数据,以及在受感染电脑上下载更新、模块或其他恶意软件。

早期版本(版本2.13.241)的源代码发布之后,出现了许多Ursnif的变种。变种包括Dreambot、Gozi ISFB和Papras。

虽然Emotet和Ursnif是包括加拿大在内的北美国家最常见的威胁,但Proofpoint的研究人员正在跟踪其他几个行动明显较小的恶意软件,这对于加拿大组织来说仍然是值得注意的威胁。这些包括:

3IcedID

IcedID是一种银行特洛伊木马,Proofpoint的研究人员最初发现它是由Emotet于2017年4月分发的。从那时起,它也被其他攻击者分发。IcedID的影响范围广泛,包括美国、加拿大和意大利等国家。

4The Trick

Trick是一种模块化银行特洛伊木马。主机器人支持持久感染、下载其他模块、加载附加payload以及加载恶意软件的更新。Trick最初将尝试通过滥用PowerShell来规避防病毒软件的检测。

5GandCrab

GandCrab是一种加密用户文件的勒索软件,通常附加“.gdcb”扩展名,并在受害者计算机硬盘的每个目录中留下勒索信“GDCB-DECRYPT.txt”。

此恶意软件似乎在攻击者之间共享,并通过恶意广告和恶意电子邮件附件进行分发。虽然勒索软件现在很少通过电子邮件分发,但GandCrab是个例外。

6Danabot

DanaBot是一种特洛伊木马程序,包含银行网站网络注入和窃取信息功能。Proofpoint的研究人员在2019年1月1日至5月1日期间发现了一个专门针对加拿大的DanaBot活动,以“加拿大邮政”做为诱饵。

7Formbook

FormBook是一个正在开发中的浏览器表单窃取程序/键盘记录程序。这种恶意软件在其命令和控制(C&C)通信中使用“诱饵域”,它会连接到15个随机选择的域,其中一个域被正确的C&C取代。

8Dridex

Dridex是一种银行木马,可以窃取其他网站的个人银行信息和凭据。于2014年11月首次发现,Dridex被认为是银行特洛伊木马Cridex的继承者。Dridex可通过多种方式分发,包括通过电子邮件发送的Microsoft Word文档附件、垃圾邮件URL、可执行文件压缩包和漏洞利用工具包。

9结论

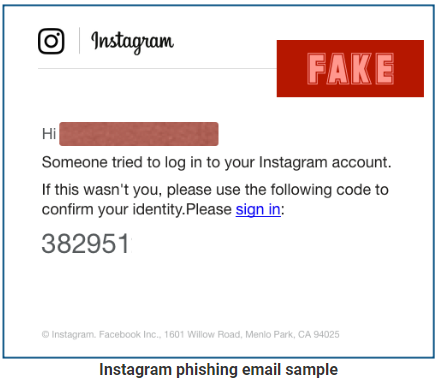

虽然本文专门针对影响加拿大的恶意软件威胁,但在其他地区,无处不在的网络钓鱼攻击、商业电子邮件妥协(BEC)以及其他形式的冒名顶替攻击仍然是不容忽视的威胁。(M4)