研究人员在十几种小型办公室/家庭办公室(SOHO)路由器和网络存储(NAS)设备中发现了许多漏洞。

![]()

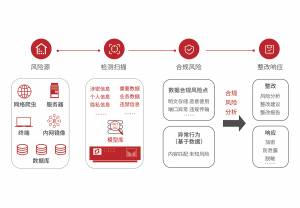

这是一项名为SOHOpelessly Broken 2.0安全研究的一部分,由Independent Security Evaluators(ISE)主导。

这项研究(SOHOpelessly Broken 1.0)始于2013年,研究人员共评估了13种SOHO路由器和NAS设备,总共发现了125个新漏洞。

![]()

报告中表示:“今天,我们的这项研究表明,厂商对设备所部署的安全措施不足以抵抗黑客的攻击。我们通过各种各样的新方法绕过了这些设备中的安全限制。”

嵌入式设备一般指有着特殊用途的计算系统。这类设备包括工业控制器、小型办公室/家庭办公室(SOHO)路由器、网络存储设备(NAS)和IP摄像机。此外,能联网的嵌入式设备通常被归入一个更广泛的类别,即物联网设备。

专家们测试了来自以下供应商的SOHO路由器和NAS设备:

Buffalo

Synology

TerraMaster

Zyxel

Drobo

ASUS and its subsidiary Asustor

Seagate

QNAP

Lenovo

Netgear

Xiaomi

Zioncom (TOTOLINK)

安全专家在每种设备中都发现了至少一个web应用漏洞,这些漏洞可能被黑客利用,在某些情况下非法获得目标设备的shell或进入管理面板。

专家们最终获得了12种设备root权限的shell,相当于完全控制了设备,其中6个漏洞可以在未经身份验证的情况下远程利用,涉及设备如下:Asustor AS-602T、Buffalo TeraStation TS5600D1206、TerraMaster F2-420、Drobo 5N2、Netgear Nighthawk R9000和TOTOLINK A3002RU。

研究人员发现的漏洞包括权限绕过、身份认证绕过、缓冲区溢出、命令注入、SQL注入(SQLi)、跨站脚本(XSS)、跨站请求伪造(CSRF)和文件上传、路径遍历等漏洞。

![]()

据专家介绍,自SOHOpelessly Broken 1.0以来,只有少数物联网设备拥有较好的深度防护措施,比如ASLR、反逆向工程、HTTP请求完整性验证等。整体安全水平只能说略有提高。

更重要的是,自SOHOpelessly Broken 1.0以来,还有很多漏洞没有得到重视。例如,CSRF令牌和浏览器安全头等在主流web应用中很常见的安全措施,在这项研究的目标设备中仍然很少见。这些久经考验的防御机制可以极大地增强web应用和与之交互的底层系统的安全性。在很多情况下,如果部署了传统的web应用安全措施,实验中发起攻击根本就不会生效。

研究人员已向受影响的厂商上报了他们发现的所有漏洞,其中大多数都迅速做出了响应并及时进行了修复。

但不幸的是,包括Drobo、Buffalo Americas和Zioncom Holdings在内的一些厂商并没有及时回应。