根据英国路透社、美国《纽约时报》和《华尔街日报》等多家西方媒体的报道,美国商务部于北京时间昨晚(9 日)表示,将给部分美国企业发放许可,允许这些企业继续与被列入美国商务部 ” 黑名单 “(即 ” 实体名单 “)上的中国华为公司继续做生意——前提是这些生意不会对美国的国家安全构成威胁。

概 述

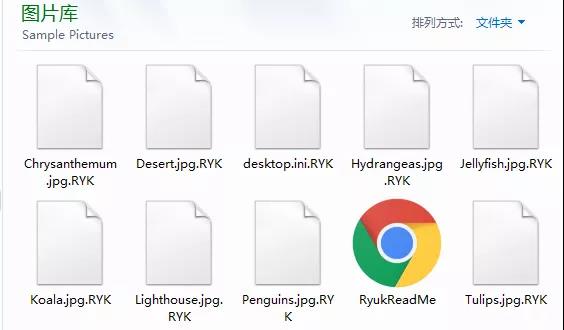

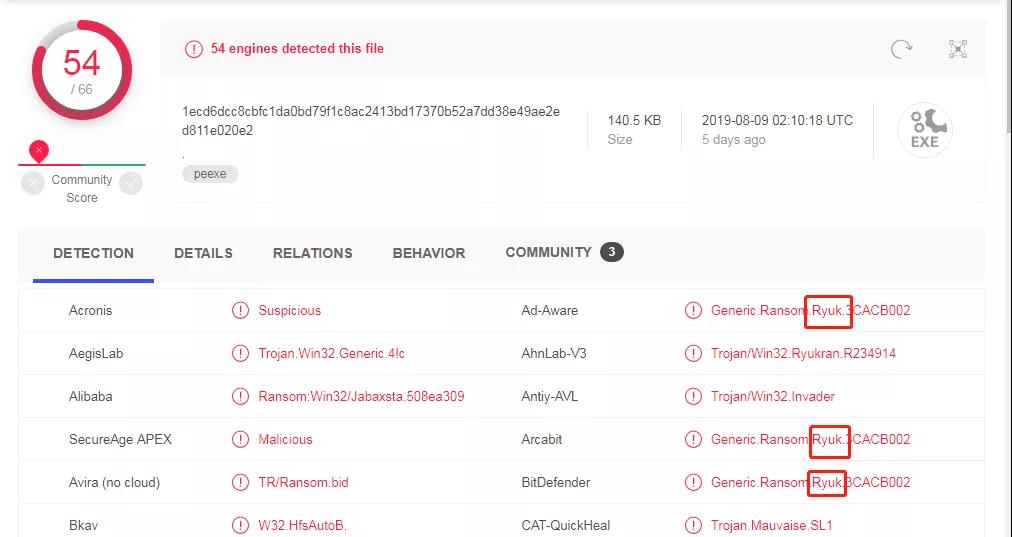

最近,有一种名为Ryuk的勒索病毒,在北美地区肆虐横行。Ryuk勒索病毒曾在半年间非法获利近400万美元,也曾导致包括《洛杉矶时报》(Los Angeles Times)在内的全美多家报纸陷入瘫痪。目前,Ryuk勒索病毒已流入国内,感染部分用户。Ryuk勒索病毒一旦渗入系统,就会对存储在计算机上的所有文件进行加密,加密的后缀为RYK。

病毒情况

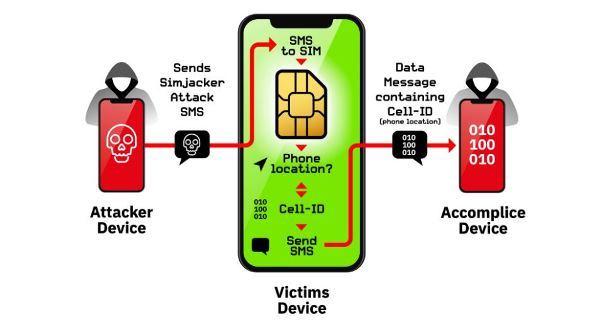

美创安全实验室第一时间拿到相关病毒样本进行分析,发现该病毒主要通过垃圾邮件或漏洞利用工具包进行传播感染。该病毒的特点之一是倾向于攻击数据价值较高的政企机构,且赎金普遍极高。随着该病毒的入侵版图的不断扩张,近日美创安全实验室监测到该病毒在国内已有部分感染。由于该病毒使用RSA+AES的方式加密用户文件,暂时无法解密,故提醒各政企机构提高警惕。

详细信息

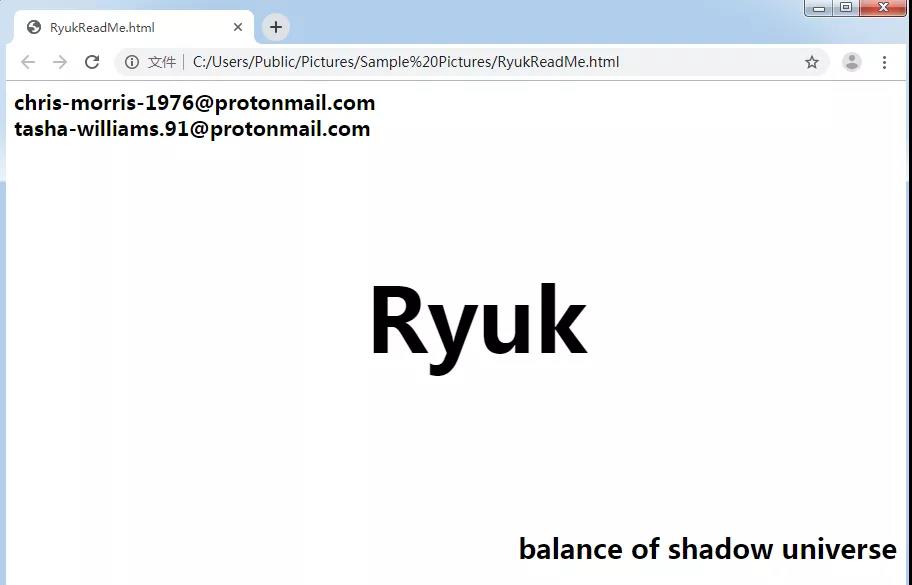

Ryuk勒索病毒起源于Hermes勒索病毒,延用了Hermes勒索的绝大多数代码,与Hermes勒索病毒具有相同的白名单过滤机制。Ryuk勒索病毒运行后,首先判断当前系统为x86或x64,释放运行不同的勒索模块,这样做将有利于病毒实施后续的注入逻辑,同时也进一步提高了病毒的运行效率。几分钟后,存储在计算机上的所有文件都被加密,并生成勒索信息文件“RyukReadMe.html”,文件信息如下:

防护措施

美创安全实验室再次提醒广大用户,勒索病毒以防为主,目前大部分勒索病毒加密后的文件都无法解密,注意日常防范措施,以尽可能避免损失:

(1)及时给电脑打补丁,修复漏洞。(2)对重要的数据文件定期进行非本地备份。

(3)不要点击来源不明的邮件附件,不从不明网站下载软件。

(4)RDP远程服务器等连接尽量使用高强度且无规律的密码,不要使用弱密码。

(5)尽量关闭不必要的文件共享。

(6)尽量关闭不必要的端口。

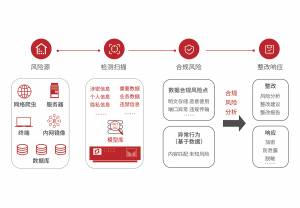

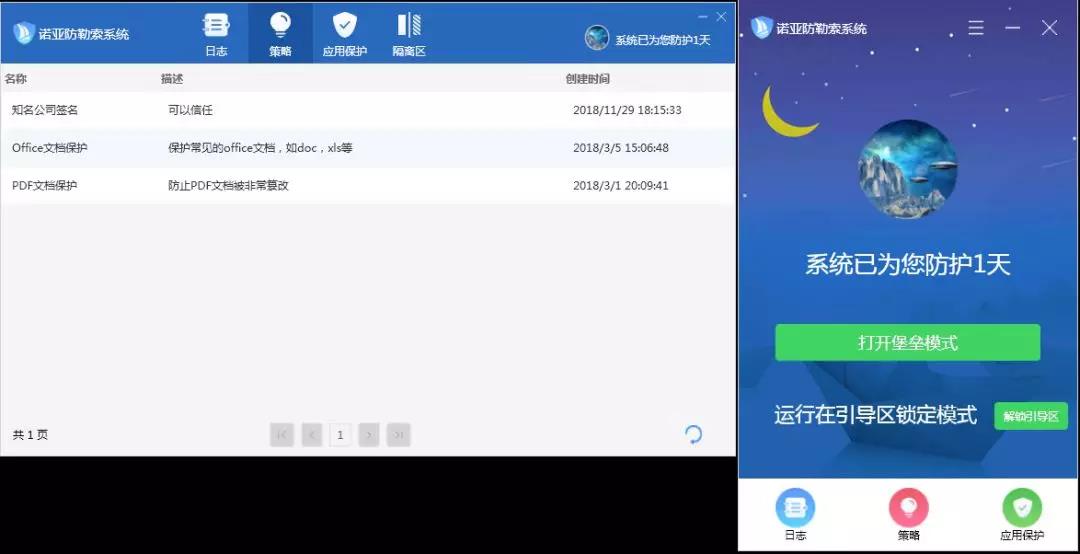

以上为防护勒索病毒的常规方式,为了更好的应对已知或未知勒索病毒的威胁,美创通过对大量勒索病毒的分析,基于零信任、守白知黑原则,创造性的研究出针对勒索病毒的终端产品【诺亚防勒索系统】。诺亚防勒索在不关心漏洞传播方式的情况下,可防护任何已知或未知的勒索病毒。以下为诺亚防勒索针对这款勒索病毒的防护效果。

美创诺亚防勒索可通过服务端统一下发策略并更新。默认策略可保护office文档【如想保护数据库文件可通过添加策略一键保护】。

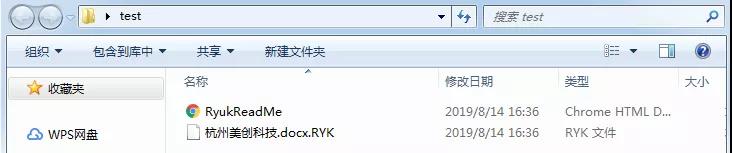

无诺亚防勒索防护的情况下:

在test目录下,添加以下文件,若服务器中了勒索病毒,该文件被加密,增加了RYK后缀,并且无法正常打开。

开启诺亚防勒索的情况下:

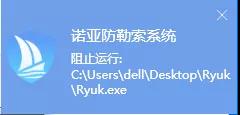

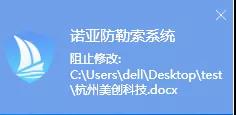

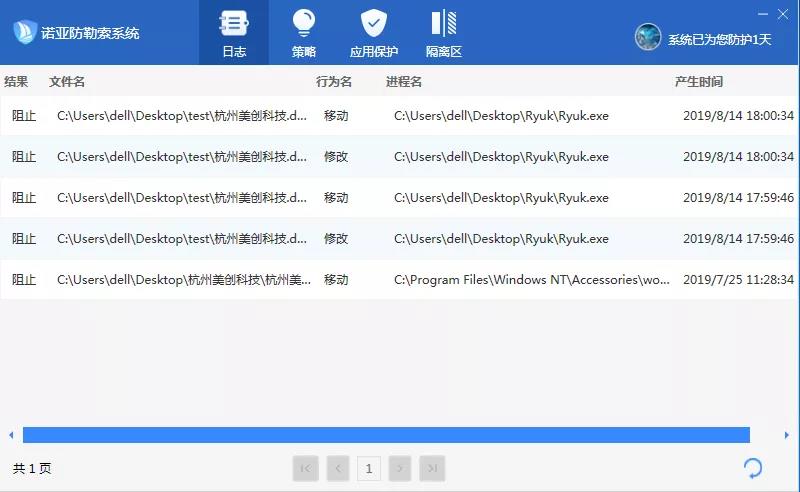

双击执行Ryuk病毒文件,当勒索病毒尝试加密被保护文件,即test目录下的文件时,诺亚防勒索提出警告并拦截该行为。

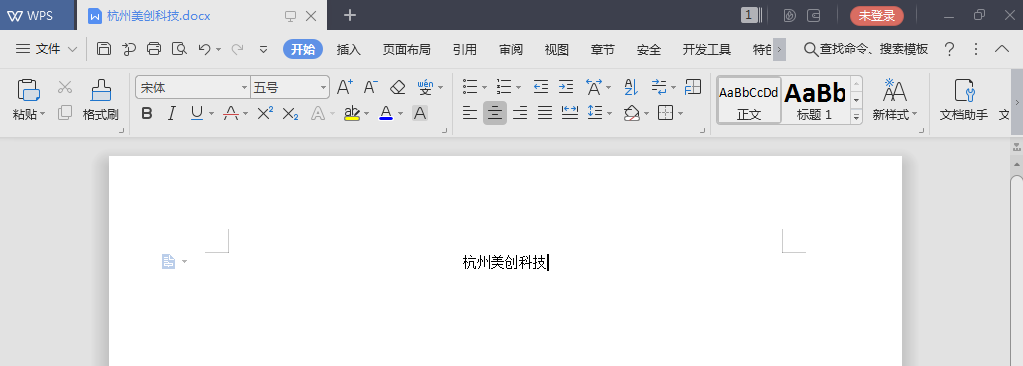

查看系统上被测试的文件,可被正常打开,成功防护恶意软件对被保护文件的加密行为。

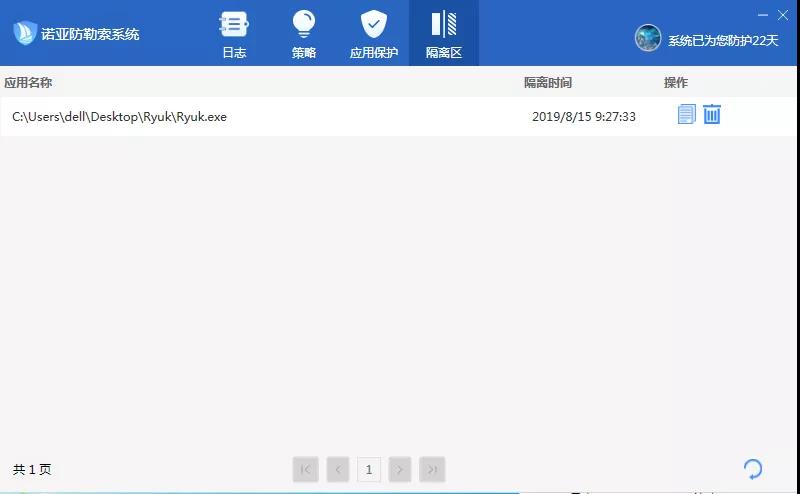

开启堡垒模式的情况下:

为保护系统全部文件,可一键开启诺亚防勒索的堡垒模式。堡垒模式主要针对亚终端,例如ATM机,ATM机的终端基本不太会更新,那么堡垒模式提供一种机制:任何开启堡垒模式之后再进入终端的可执行文件都将被阻止运行,从而实现诺亚防勒索的最强防护模式。运行在堡垒模式下,执行该病毒,立刻被移除到隔离区,因此可阻止任何未知勒索病毒的执行。