2018年的网络攻击再创新高,2019年这一趋势仍将延续。攻击者继续将电子邮件作为主要攻击途径,应用更高端的网络钓鱼技术绕过传统电子邮件安全防御措施,令政府机构和私营产业的网络安全倡议/项目越来越复杂。因此,可以说,高级网络钓鱼威胁,比如BEC、鱼叉式网络钓鱼、勒索软件和品牌假冒攻击,在2019年将继续增长。

2019威胁态势

攻击者对公司企业和政府机构的攻击一直在稳步增长,经济利益就是他们最主要的驱动力。2018年,勒索软件和欺诈攻击分别增长了350%和250%。美国证券交易委员会(SEC)报告称,2018年网络安全事件平均损失750万美元,比2017年的490万美元增加了53.1%。无论从任何角度看,这些统计数据都相当令人警醒,但更令人担忧的是市政机构和各类公司企业受到网络攻击的数量。

2018年3月,亚特兰大市线上服务系统被勒索软件攻击切断,迫使该美国第六大城市的市政府享受了一周时间的纸笔办公时代。Gov Tech 网站指称,虽然归因尚不明确,大多数安全官员认为民族国家黑客一直在对美国选举和政府机构实施攻击,几起重大行动还是针对美国参议员和关键基础设施的。同时,虽然针对中小企业的网络攻击激增,运动用品公司安德玛、社交网站Facebook、食品企业Panera、线上旅游公司Orbitz等主流企业2018年也都遭受了重大数据泄露。

过去一年里,攻击者以频率取胜,大中小企业一把抓,不再区分目标精耕细作。如今,发起自动化网络钓鱼攻击是一项低成本高收益的活动。所以电子邮件驱动的网络犯罪在未来不会减少,另外还有一些趋势也是可以预见的:

低端攻击者发起的复杂攻击增多

各种技术水平的攻击者如今都可以入手一系列在线黑市工具,包括操作指南、人工智能驱动的程序和基于云的网络钓鱼即服务解决方案,每个人都有能力组织起复杂攻击。他们还从社交媒体过滤有用信息,交叉比对公司网站和招聘站点,积累个人信息。

国家级攻击继续

受近期斩获和制裁缺乏的鼓励,民族国家的网络攻击在2019年不会停歇。随着政府机构安全工作的加强,国家支持的黑客团伙也可能将目光转向检测与响应能力更弱些的商业公司和私营实体。ZDnet.com上一篇文章称,数家网络安全公司预测2019年是网络战和国家网络行动问题重重的一年。

攻击将变得更智能和自动化

正如人工智能和机器学习可以辅助检测与预防网络钓鱼攻击,网络罪犯也可利用这两种技术驱动自身网络行动。攻击者如今就在利用此类技术扫描漏洞,创建可以更好地规避检测的恶意软件。赛门铁克高管在最近一篇博客文章中称,过去定制个人邮件耗时耗力,如今AI驱动的工具包就能让鱼叉式网络钓鱼攻击快速方便地多点开花。

历史重演

攻击者不仅开发新技术新策略,还会让老战术焕发新生。电子邮件洪水是上世纪90年代的老旧策略,如今被攻击者当作BEC攻击、鱼叉式网络钓鱼和恶意软件攻击的烟雾弹,在他们实施欺诈交易时迷惑受害者。AppRiver的全球安全报告揭示,网络罪犯用分布式垃圾邮件干扰(DSD)对账户实行12-24小时的轰炸。以20美元的低价就能从暗网电子邮件炸弹即服务收获目标电子邮件账户被5,000封垃圾邮件轰炸的效果。早前一款简单有效的勒索软件Kraken也在2018年9月死灰复燃,被捆绑到了一个漏洞利用工具包里。

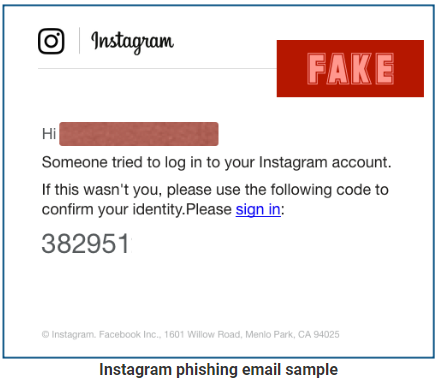

双因子身份验证规避尝试仍在继续

2018年,黑客一直在尝试绕过双因子身份验证。McAfee实验室《2019网络安全威胁报告》指出, 没有任何迹象表明2019年里黑客的双因子身份验证规避尝试会放缓,因为网络罪犯还在继续开发更健壮更复杂的地下网络来组织与发现身份验证关键信息(如用户名、口令和网页会话cookie)的新利用方式。

自动化的优势与不足

缓解网络钓鱼风险的最大挑战就是该攻击的巨大数量。Fidelis Cybersecurity 对多个行业公司企业的安全人员做了调查,发现60%的分析师每天仅能处理8项事件调查。

为跟上威胁袭来的速度,一些电子邮件安全解决方案引入了自动化,理论上应是安全运营中心和安全团队的好帮手,因为自动化技术能卸下人工网络钓鱼调查与响应的重担。

然而,尽管引入了自动化,自动化电子邮件安全工具在某些情况下却只能提供部分自动化功能。比如说,非常基本的预设过程、标准化的操作和基于YARA规则的线性技术等不完全的自动化就不能切实剩下安全团队的时间,因为仍有太多人工输入需要他们完成。

对攻击趋势有个基本认知和了解现代攻击者的偏好往往只是风险削减的第一步。仅仅有认知还不够,还需要用自动化来帮助安全团队缩减从威胁识别到攻击缓解的时间差。